Usługodawcy

Nowoczesne opracowanie aplikacji SAP z niskim kodem

Podczas gdy transformacja cyfrowa pomaga firmom poprawić ich zdolność do konkurowania, stanowi także...

Trendy cyberatakowe: Raport w połowie roku Check Point 2022

Wojna na Ukrainie zdominowała nagłówki w pierwszej połowie 2022 r. I możemy mieć tylko nadzieję,...

Microsoft Teams Backup - e -book konwersacyjny

Dowiedz się wszystkiego, co musisz wiedzieć o ochronie danych zespołów przed tym e-bookiem maniakowym...

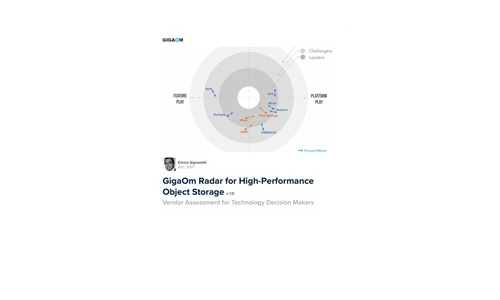

Radar gigaom do przechowywania obiektów o wysokiej wydajności

Od dłuższego czasu użytkownicy proszą o rozwiązania przechowywania obiektów o lepszych charakterystykach...

ESG Distribed Cloud Series Badanie 2: Aplikacje narodowe w chmurze

Organizacje IT starają się utrzymać swoje firmy podczas migracji do nowoczesnych, przyszłych podejść....

Taktyka i techniki cyberprzestępczości

2019 jest pełen akcji start w cyberprzestępczości. Od niezłomnego wzrostu wszechobecnych trojanów...

Zabezpieczenie danych sieciowych w branży zaawansowanych technologii

Wszyscy rozumiemy negatywny wpływ utraty danych, więc dlaczego tak wiele organizacji wydaje się niepowodzić...

Zaplanuj swoją odporną siłę roboczą

Dobrze rozważony i kompleksowy proces planowania siły roboczej pozwala Twojej organizacji rozpoznać...

Wyjaśniono transformację technologii 5G

Wraz z rozpoczęciem ERA 5G usługodawcy muszą upewnić się, że ich infrastruktury mają natywne,...

Kluczowe zasady i strategie zabezpieczenia chmury korporacyjnej

Klienci zwracają się do chmury, aby obniżyć koszty inwestycyjne i zwiększyć zwinność w ramach...

5G zmienia grę - teraz. Czy Twoja infrastruktura jest gotowa?

Zaawansowane przypadki użycia 5G będą wymagały fundamentalnej zmiany infrastruktury, zanim będą...

Osiągnięcie segmentacji Zero Trust z Illumio

Ten kompleksowy przewodnik wyjaśnia krytyczną potrzebę segmentacji Zero Trust oraz tego, w jaki sposób...

Przewodnik referencyjny Creator Workfls

Wycieczka po kluczowych funkcjach i funkcjonalności na platformie teraz. Korzystanie z platformy teraz...

Zarejestruj się w centrum publikacji IT Tech

Jako subskrybent będziesz otrzymywać powiadomienia i bezpłatny dostęp do naszej stale aktualizowanej biblioteki oficjalnych dokumentów, raportów analityków, studiów przypadku, seminariów internetowych i raportów dotyczących rozwiązań.