Oprogramowanie

Ujednolicone promocje: oferta trudna do oporu

Promocje nie są już przynętą do zwabienia klientów i oczyszczania nadwyżki zapasów, są teraz...

IDC: Strategie budowania odporności infrastruktury cyfrowej

Wiele pokoleń aplikacji. Wiele pokoleń infrastruktury. Czy istnieje sposób na zmniejszenie złożoności...

The Forrester Wave ™: Enterprise E -mail Security, Q2 2021

W 25-kryteriumowej ocenie dostawców bezpieczeństwa e-mail przedsiębiorstwa Forrester zidentyfikował...

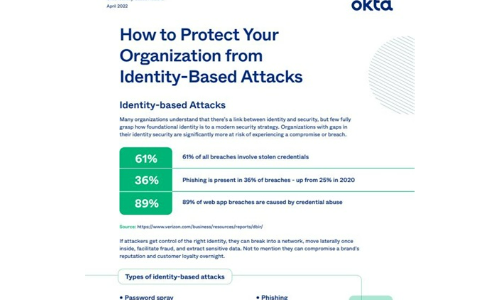

Jak chronić swoją organizację przed atakami opartymi na tożsamości

Wiele organizacji rozumie, że istnieje związek między tożsamością a bezpieczeństwem, ale niewielu...

Bezpieczeństwo BIOS - następna granica ochrony punktu końcowego

Wszyscy znają proces uruchamiania komputera. Wielu z nas robi to codziennie - naciskając przycisk zasilania,...

Czy Twoja integralność danych wymaga kontroli?

W branży opieki zdrowotnej i farmaceutycznej integralność danych może być kwestią życia lub śmierci....

Kompilacja siatki selenium vs. kup

Zautomatyzowane testy są niezbędne dla zespołów programistycznych, które przechodzą do ciągłej...

Ostateczny przewodnik strategii cyberbezpieczeństwa e -mail

E -mail jest Twoim najważniejszym narzędziem biznesowym - i dzisiejszym najlepszym wektorem dostarczania...

Przypadek użycia - zgodność

Departamenty IT coraz częściej wydają więcej zasobów na zgodność, ponieważ przepisy, przepisy...

Zarejestruj się w centrum publikacji IT Tech

Jako subskrybent będziesz otrzymywać powiadomienia i bezpłatny dostęp do naszej stale aktualizowanej biblioteki oficjalnych dokumentów, raportów analityków, studiów przypadku, seminariów internetowych i raportów dotyczących rozwiązań.